Clave (criptografía)

|

Read other articles:

تشمل حركة القداسة مجموعة من المعتقدات والشعائرالمسيحية التي نشأت في المذهب الميثودي في القرن التاسع عشر نشوءها الأكبر، وإلى درجة أقل في مذاهب أخرى كمذهب جمعية الأصدقاء وتجديدية العماد. الحركة ويسليانية أرمينيانية في لاهوتها، ويميزها تركيزها على عقيدة عمل النعمة الثاني،...

Artistic style of representing subjects realistically For other uses, see Realism (disambiguation). Bonjour, Monsieur Courbet (1854) – a Realist painting by Gustave Courbet Realism in the arts is generally the attempt to represent subject matter truthfully, without artificiality and avoiding speculative and supernatural elements. The term is often used interchangeably with naturalism, although these terms are not synonymous. Naturalism, as an idea relating to visual representation in Wester...

Iván Alonso Iván Alonso (2009) Personalia Voller Name Iván Daniel Alonso Vallejo Geburtstag 10. April 1979 Geburtsort Montevideo, Uruguay Größe 180 cm Position Sturm Junioren Jahre Station 0000–ca. 1995 Defensor Sporting ab ca. 1995 River Plate Montevideo Herren Jahre Station Spiele (Tore)1 1998–2000 River Plate Montevideo 41 0(9) 2000–2004 Deportivo Alavés 116 (20) 2004–2009 Real Murcia 158 (47) 2009–2011 Espanyol Barcelona 70 (12) 2011–2012 Deportivo Toluca 34 (2...

Office building in Manhattan, New York 2 Park AvenueSeen from across Park AvenueGeneral informationTypeOfficesArchitectural styleArt DecoAddress2 Park AvenueTown or cityManhattan, New York CityCountryUnited StatesCoordinates40°44′47″N 73°58′57″W / 40.74639°N 73.98250°W / 40.74639; -73.98250Groundbreaking1926Completed1928OwnerMorgan Stanley Real EstateHeight349 ft (106 m)Technical detailsStructural systemSteel superstructureMaterialBrick and terrac...

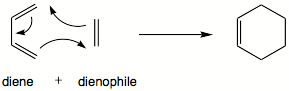

Reaksi Diels–Alder Dinamai berdasarkan Otto Paul Hermann DielsKurt Alder Jenis reaksi Sikloadisi Reaksi Diena terkonjugasi (tersubstitusi) + Olefin (tersubstitusi) ↓ Sikloheksena (tersubstitusi) Pengenal Portal Organic Chemistry diels-alder-reaction ID ontologi RSC RXNO:0000006 Y Reaksi Diels–Alder adalah reaksi kimia organik antara diena terkonjugasi dengan alkena tersubstitusi, umumnya dinamakan sebagai dienofil, membentuk sikloheksena tersubstitusi.[1] Reaksi ini dapat b...

Юрій Іванович Макаров Пам'ятник Юрію Макарову на Намиві в МиколаєвіНародився 7 вересня 1934(1934-09-07)місто Кременчук,Полтавська областьПомер 2 червня 2002(2002-06-02) (67 років)у Миколаївській областіГромадянство СРСР УкраїнаДіяльність інженер-механікУ шлюбі з ЛюдмилаНагоро�...

水戸黄門 (パナソニック ドラマシアター) > 水戸黄門 (第39-43部) 水戸黄門 第39- 43部ジャンル 時代劇企画 田中勝久脚本 各項目を参照監督 各項目を参照出演者 里見浩太朗原田龍二(第32部から、第41部まで)東幹久(第42部より)合田雅吏(第32部から、第41部まで)的場浩司(第42部より)由美かおる(第16部から第28部まではかげろうお銀役として、第29部から第41部...

1996 film Looking for RichardTheatrical release posterDirected byAl PacinoWritten byWilliam ShakespeareAl PacinoFrederic KimballProduced byMichael HadgeAl PacinoStarring Penelope Allen Alec Baldwin Kevin Conway Al Pacino Estelle Parsons Aidan Quinn Winona Ryder Kevin Spacey Harris Yulin CinematographyRobert LeacockEdited byWilliam A. AndersonNed BastillePasquale BubaAndre Ross BetzMusic byHoward ShoreProductioncompaniesChal ProductionsJam ProductionsDistributed byFox Searchlight PicturesRelea...

Un radioaltímetro mide la altura existente entre una aeronave o vehículo espacial y el terreno que sobrevuela. Este tipo de altímetro muestra la distancia existente entre la aeronave y la superficie directamente debajo de ella, en contraposición de los altímetros barométricos que indican la altitud sobre un punto predeterminado, normalmente el nivel del mar. El radioaltímetro fue inventado en 1924 por el ingeniero Lloyd Espenschied, si bien la compañía Bells Labs tardó 14 años en a...

Pakistani theologian and philosopher Some of this article's listed sources may not be reliable. Please help this article by looking for better, more reliable sources. Unreliable citations may be challenged or deleted. (September 2023) (Learn how and when to remove this template message) Ahmed Javed احمد جاوید BornNovember 18, 1954Saiyed Sarawan, Allahabad, Uttar Pradesh, IndiaNationalityPakistaniOccupationsTheologianphilosopherpoetYears active1986 - presentOrganizationIqbal Acad...

Esta página cita fontes, mas que não cobrem todo o conteúdo. Ajude a inserir referências. Conteúdo não verificável pode ser removido.—Encontre fontes: ABW • CAPES • Google (N • L • A) (Julho de 2022) XL Campeonato Gaúcho Gauchão 1960 Dados Participantes 4 Organização FGF Período 22 de janeiro – 8 de fevereiro de 1961 Gol(o)s 53 Partidas 12 Média 4,42 gol(o)s por partida Campeão Grêmio (12º título) Vice-...

French racing driver Nicolas MinassianMinassian at the 2012 6 Hours of FujiNationality French Armenianvia dual nationalityBorn (1973-02-28) 28 February 1973 (age 50)24 Hours of Le Mans careerYears1994, 2000, 2002–2016TeamsRoland Bassaler, Team Oreca, Pescarolo Sport, Creation Autosportif, Peugeot, SMP Racing.Best finish2nd (2008)Class wins0 Nicolas Minassian (born 28 February 1973) is a French professional racing driver of Armenian descent. After finishing 2nd place in the 1993 Formula...

Acting Prime Minister of Russia (1956–2009) In this name that follows Eastern Slavic naming conventions, the patronymic is Timurovich and the family name is Gaidar. You can help expand this article with text translated from the corresponding article in Russian. (September 2012) Click [show] for important translation instructions. View a machine-translated version of the Russian article. Machine translation, like DeepL or Google Translate, is a useful starting point for translations...

SpainInformationAssociationSpanish Handball FederationColours 1st 2nd ResultsYouth Olympic GamesAppearancesNoneIHF U-18 World ChampionshipAppearances3 (First in 2008)Best result5th Place : ( 2008, 2010 )European ChampionshipAppearances10 (First in 1997)Best result Champions : ( 1997 ) Last updated on Unknown. The Spain women's youth national handball team is the national under–17 Handball team of Spain. Controlled by the Royal Spanish Handball Federation it represents the country ...

This article uses bare URLs, which are uninformative and vulnerable to link rot. Please consider converting them to full citations to ensure the article remains verifiable and maintains a consistent citation style. Several templates and tools are available to assist in formatting, such as reFill (documentation) and Citation bot (documentation). (June 2022) (Learn how and when to remove this template message) Special Boarding Unit特別警備隊ActiveMarch 27, 2001 – presentCountry Japa...

Ancient Celtic language of Britain, ancestor to Welsh, Cornish, Breton and Cumbric This article is about an ancestral Celtic language. For the group of languages descended from it, see Brittonic languages. Common Brittonic*BrittonikāRegionGreat BritainEthnicityBritonsErac. 6th century BC to mid-6th century AD[1]Developed into Old Welsh, Cumbric, Cornish, Breton and probably Pictish[2]Language familyIndo-European CelticInsular CelticBrittonicCommon BrittonicLanguage ...

2014 film This article's lead section may be too short to adequately summarize the key points. Please consider expanding the lead to provide an accessible overview of all important aspects of the article. (December 2014) Hector and the Search for HappinessTheatrical release posterDirected byPeter ChelsomScreenplay by Peter Chelsom Tinker Lindsay Maria von Heland Based onHector and the Search for Happinessby François LelordProduced by Klaus Dohle Trish Dolman Christine Haebler Phil Hunt Compt...

Halaman ini berisi artikel tentang Polresta Cirebon (Kabupaten). Untuk Polresta Cirebon (Kota), lihat Kepolisian Resor Cirebon Kota. Kepolisian Resor Kota CirebonLambang Polda Jawa BaratYurisdiksi hukumKabupaten Cirebon kecuali ada beberapa Kecamatan berada dibawah naungan Polres Cirebon KotaMarkas besarJl. Raden Dewi Sartika No. 1 Kecamatan Sumber Kabupaten Cirebon, Jawa BaratPejabat eksekutifKombes Pol. Arif Budiman, S.I.K., M.H., KapolrestaAKBP Teguh Triwantoro, S.I.K., M.H., WakapolrestaS...

Tux MagazineFront cover of issue #20CategoriesLinux magazineFrequencyMonthlyFounded2004First issueFebruary 1, 2005; 18 years ago (2005-02-01)[1]Final issueNumberDecember 2006 (2006-12)20CountryUnited StatesBased inSeattle, WashingtonLanguageEnglishWebsitewww.tuxmagazine.com Tux Magazine was an American Linux magazine aimed at Linux desktop end users, specifically those who use the KDE desktop environment. The mission of the magazine was to help Linux take o...

Правило «трьох третин» (в екології) являє собою стратегічне співвідношення умов для екології людини (на глобальному, регіональному і локальному рівнях): третина території повинна бути зайнята заповідною дикою природою (ЗТ); третина — допускати обмежене господарське �...